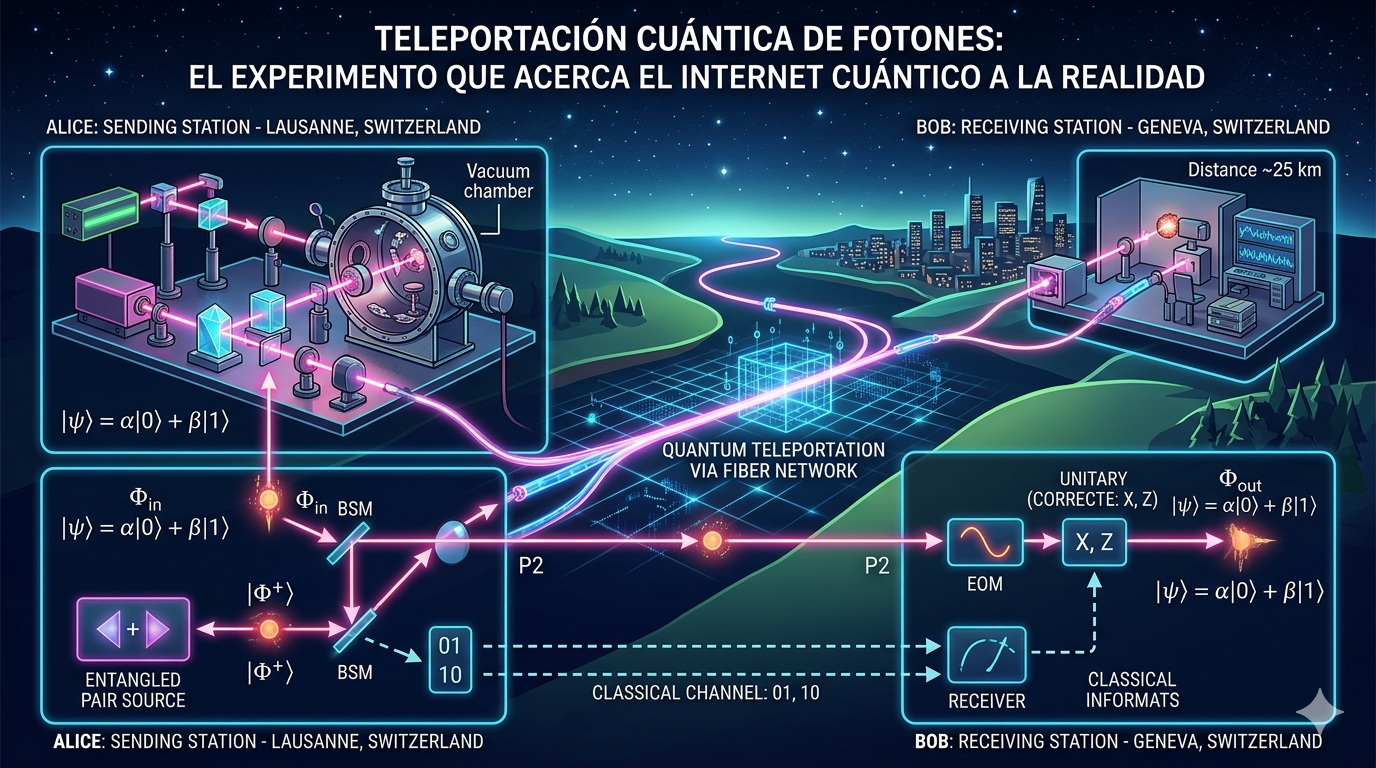

Teleportación cuántica de fotones: el experimento que acerca el internet cuántico a la realidad

More Videos

-

Binance Lanza la Agentic Wallet: La Era de las Carteras Diseñadas para Agentes de IA

-

Midnight (NIGHT) Avanza en Abril 2026: Nuevos Proyectos de I+D, Bitcoin Yield Privado y Adopción Institucional

-

Ethereum avanza en su roadmap 2026 con upgrades modulares: Glamsterdam (H1) y Hegota (H2)

-

Crecimiento de la arquitectura modular y los ZK-rollups como estándar en 2026

Publicado

2 horas agoon

Copiar

Científicos de la Universität Paderborn teleportaron por primera vez el estado de un fotón entre dos quantum dots separados a 270 metros. Te explicamos qué significa y por qué cambia todo.

Un equipo internacional liderado por la Universidad de Paderborn (Alemania) acaba de lograr algo que hasta hace poco parecía propio de la ciencia ficción: teleportar el estado cuántico de un fotón —una partícula de luz— desde un punto hasta otro físicamente distante. El experimento fue publicado en la revista Nature Communications y marca uno de los avances más importantes en la carrera hacia el llamado «internet cuántico».

Pero ¿qué significa exactamente esto? ¿Por qué importa? Y sobre todo: ¿qué es cada cosa?

Qué es un fotón

Un fotón es la unidad mínima de luz. No tiene masa, viaja a 300.000 km/s y es la partícula con la que la naturaleza transmite energía electromagnética. En comunicaciones, los fotones ya son protagonistas: las redes de fibra óptica los usan para enviar datos a grandes velocidades. En el mundo cuántico, los fotones pueden almacenar información en su polarización —la orientación en la que oscilan—, convirtiéndose en los mensajeros ideales de una red cuántica.

Qué es un quantum dot

Un quantum dot (punto cuántico) es una nanoestructura semiconductora —una especie de «trampa» para electrones fabricada con materiales como el arseniuro de indio— tan pequeña que sus propiedades físicas quedan gobernadas por las leyes de la mecánica cuántica. Tienen entre 2 y 10 nanómetros de diámetro (un nanómetro es la millonésima parte de un milímetro).

Su característica más importante: cuando se les excita con energía, emiten fotones individuales con propiedades cuánticas muy precisas y controlables. Por eso son candidatos ideales como fuentes de fotones para redes de comunicación cuántica. El reto, hasta ahora, era lograr que dos quantum dots distintos —fabricados de forma independiente y con pequeñas variaciones— pudieran «hablar» entre sí.

Qué es la teleportación cuántica

La teleportación cuántica no es teletransportación de materia como en las películas. No se mueve ningún objeto físico de un lugar a otro. Lo que se transfiere es el estado cuántico de una partícula —la información que la describe completamente— hacia otra partícula distante, sin que esa información viaje por el espacio de forma clásica.

Esto es posible gracias al entrelazamiento cuántico: cuando dos partículas se entrelazan, sus estados quedan vinculados de forma instantánea independientemente de la distancia que las separe. Si se mide una, la otra «sabe» el resultado al instante. Einstein llamó a esto «acción fantasmagórica a distancia» y le incomodaba profundamente. La física moderna, en cambio, lo usa como herramienta.

El proceso de teleportación cuántica requiere tres elementos: una partícula con el estado a transferir, un par de partículas entrelazadas, y un canal clásico para comunicar los resultados de la medición. El estado de la partícula original «aparece» en el destino sin haber viajado por ningún camino físico convencional.

El experimento: qué hicieron exactamente los científicos de Paderborn

El 27 de noviembre de 2025, la Universität Paderborn anunció el resultado de una década de trabajo conjunto con el equipo del profesor Rinaldo Trotta de la Sapienza Università di Roma.

El logro concreto: por primera vez en la historia, se teleportó el estado de polarización de un fotón emitido por un quantum dot hacia otro quantum dot físicamente separado. El vínculo entre ambos puntos cuánticos se realizó a través de un enlace óptico de espacio libre de 270 metros.

La fidelidad del proceso —es decir, qué tan precisa fue la transferencia del estado cuántico— alcanzó el 82%, superando el umbral clásico que establece la física. Cualquier resultado por encima del límite clásico confirma que el fenómeno es genuinamente cuántico y no puede explicarse por medios convencionales.

El paper fue publicado en Nature Communications con el DOI: 10.1038/s41467-025-65911-9.

El profesor Klaus Jöns, director del grupo de investigación Hybrid Photonics Quantum Devices del Instituto de Sistemas Cuánticos Fotónicos (PhoQS) de Paderborn, explicó que el experimento demuestra que los quantum dots semiconductores pueden ser una tecnología clave para las futuras redes de comunicación cuántica.

El desafío que superaron: quantum dots «distintos»

Aquí está la parte técnica que hace este avance especialmente significativo.

Hasta ahora, los experimentos de teleportación cuántica usaban fuentes de fotones idénticas o muy similares. El problema: los quantum dots, aunque fabricados con el mismo proceso, nunca son exactamente iguales. Presentan variaciones mínimas en tamaño, composición y entorno que alteran las propiedades de los fotones que emiten. Que dos fotones provenientes de quantum dots distintos sean «indistinguibles» —condición necesaria para que el entrelazamiento y la teleportación funcionen— era uno de los grandes obstáculos no resueltos.

El equipo logró superar esa barrera usando técnicas de sintonización óptica avanzada para hacer que los fotones de ambos quantum dots fueran suficientemente similares como para entrelazarlos y completar el protocolo de teleportación. Esto es lo que abre la puerta a una red cuántica escalable.

Qué es el internet cuántico y por qué este experimento importa

El internet cuántico no reemplazaría al internet clásico: conviviría con él. Sería una red paralela basada en la transmisión de qubits —bits cuánticos— entre nodos cuánticos separados.

Sus ventajas respecto al internet convencional:

- Seguridad absoluta. Gracias a la distribución cuántica de claves (QKD, por sus siglas en inglés), cualquier intento de interceptar una comunicación la destruiría instantáneamente, siendo detectable de forma física e irreversible.

- Computación cuántica distribuida. Varias computadoras cuánticas conectadas por una red cuántica podrían resolver problemas que ninguna máquina podría abordar sola.

- Sincronización ultraprecisa. Útil para redes de relojes atómicos, GPS de nueva generación y radioastronomía.

Para que ese internet cuántico exista, se necesitan repetidores cuánticos: dispositivos capaces de amplificar o regenerar señales cuánticas a lo largo de grandes distancias sin destruir la información (algo que no puede hacerse con amplificadores clásicos, ya que medir un estado cuántico lo altera). Los quantum dots teleportando estados entre sí son precisamente el mecanismo base que hace posibles esos repetidores.

Las implicancias reales: qué cambia con este avance

1. Escalabilidad de redes cuánticas. Al demostrar teleportación entre quantum dots distintos, el experimento abre la puerta a conectar nodos cuánticos fabricados de forma independiente, lo que es imprescindible para construir una red a gran escala.

2. Seguridad en comunicaciones sensibles. Gobiernos, bancos, instituciones de salud y sistemas de defensa podrían beneficiarse de canales de comunicación físicamente imposibles de interceptar sin detección.

3. Un nuevo mercado tecnológico. Los quantum dots ya tienen aplicaciones en pantallas QLED y biomedicina. Su rol como emisores de fotones individuales para comunicación cuántica abriría una industria completamente nueva.

4. Impacto en criptografía. Las computadoras cuánticas amenazan los algoritmos de cifrado actuales (como RSA). El internet cuántico, con su criptografía basada en física, sería inmune a esos ataques.

5. Ciencia básica validada a escala práctica. La teleportación cuántica fue propuesta teóricamente en 1993. Este experimento demuestra que puede hacerse con dispositivos semiconductores reales, no solo en condiciones de laboratorio ultra-controladas.

Glosario: qué es cada término clave

| Término | Definición |

|---|---|

| Fotón | Partícula elemental de luz. Porta energía e información en su polarización. |

| Quantum dot | Nanoestructura semiconductora que emite fotones individuales con propiedades cuánticas controlables. |

| Qubit | Bit cuántico. Puede ser 0, 1, o ambos al mismo tiempo (superposición). Unidad de información cuántica. |

| Entrelazamiento cuántico | Fenómeno por el cual dos partículas quedan vinculadas: medir una determina instantáneamente el estado de la otra. |

| Teleportación cuántica | Transferencia del estado cuántico de una partícula a otra distante, sin movimiento físico de materia. |

| Polarización | Orientación de la oscilación de un fotón. Puede codificar información cuántica. |

| Fidelidad cuántica | Medida de qué tan exactamente se transfirió un estado cuántico. 82% supera el límite clásico. |

| Repetidor cuántico | Dispositivo que regenera señales cuánticas en una red sin destruir la información. Componente clave del internet cuántico. |

| QKD (Quantum Key Distribution) | Protocolo de criptografía cuántica que permite compartir claves de cifrado con seguridad garantizada por las leyes de la física. |

| Nature Communications | Revista científica revisada por pares del grupo Nature. Una de las publicaciones de mayor prestigio en ciencias naturales. |

Conclusión

El experimento de la Universität Paderborn no es solo un hito académico: es una prueba de concepto con consecuencias directas sobre cómo se construirá la infraestructura de comunicaciones del siglo XXI. Teleportar información cuántica entre dos quantum dots distintos a 270 metros —con una fidelidad del 82%— resuelve uno de los principales obstáculos técnicos en el camino hacia una red cuántica global.

No estamos ante ciencia ficción. Estamos ante el primer tramo de una autopista que aún no tiene nombre, pero que ya tiene sus primeras piedras colocadas.

Fuentes

- Universität Paderborn – Comunicado oficial (27 de noviembre de 2025)

https://www.uni-paderborn.de/en/news-item/154655 - Nature Communications – Paper original (DOI: 10.1038/s41467-025-65911-9)

https://pmc.ncbi.nlm.nih.gov/articles/PMC12624018/ - Phys.org – Single-photon teleportation achieved between distant quantum dots

https://phys.org/news/2025-12-photon-teleportation-distant-quantum-dots.html - SciTech Daily – Quantum Teleportation Breakthrough Brings the Quantum Internet Closer

https://scitechdaily.com/quantum-teleportation-breakthrough-brings-the-quantum-internet-closer/ - The Quantum Insider – First Successful Proof of Quantum Teleportation Between Two Different Quantum Dots

https://thequantuminsider.com/2025/12/05/photon-teleportation-quantum-dots/ - ScienceDaily – A photon was teleported across 270 meters in stunning quantum breakthrough

https://www.sciencedaily.com/releases/2026/04/260429102030.htm - BBVA – El internet cuántico, explicado

https://www.bbva.com/es/innovacion/el-internet-cuantico-explicado/

You may like

QC

Científicos noruegos logran rastrear la pérdida de datos en qubits más de 100 veces más rápido

Publicado

1 hora agoon

2 de mayo de 2026

Un equipo internacional liderado por la Norwegian University of Science and Technology (NTNU) y el Instituto Niels Bohr de Copenhague desarrolló un método de medición que reduce de ~1 segundo a solo ~10 milisegundos el tiempo necesario para medir la relajación de qubits superconductores, permitiendo el monitoreo casi en tiempo real de uno de los fenómenos más limitantes en la computación cuántica: la decoherencia.

Publicado en Physical Review X · DOI: 10.1103/gk1b-stl3 · Abril 2026

El problema: información que desaparece sin aviso

Los computadores cuánticos tienen un talón de Aquiles que frena su desarrollo: los qubits, las unidades básicas de información cuántica, pierden sus datos con asombrosa rapidez. Este fenómeno, conocido como decoherencia, ocurre cuando el sistema cuántico interactúa con su entorno y colapsa desde su estado cuántico a uno clásico, destruyendo la información que almacenaba.

En los qubits superconductores —la arquitectura usada por laboratorios e industrias de vanguardia en todo el mundo— el problema se agrava porque la pérdida de información no es constante ni predecible. El parámetro clave que los físicos miden para cuantificar este fenómeno es el llamado T₁ o tiempo de relajación: el intervalo durante el cual el qubit conserva su estado energético antes de colapsar.

«En los qubits superconductores, el tiempo que tarda la información en desaparecer es, en promedio, razonable. Pero parece variar aleatoriamente a lo largo del tiempo», explicó el Prof. Jeroen Danon, del Departamento de Física de la NTNU, investigador principal del trabajo. «Es absolutamente necesario resolver este problema para lograr que los computadores cuánticos operen de forma más estable.»

El inconveniente de fondo era que medir ese T₁ tomaba alrededor de un segundo completo —una eternidad en la escala de la computación cuántica—, lo que impedía ver las fluctuaciones rápidas que realmente limitan el rendimiento de los procesadores cuánticos actuales.

El avance: rastreo adaptativo en tiempo casi real

El equipo publicó su solución en enero de 2026 en la revista Physical Review X, bajo el título «Real-Time Adaptive Tracking of Fluctuating Relaxation Rates in Superconducting Qubits». El nuevo método reduce el tiempo de medición de T₁ de aproximadamente 1 segundo a solo 10 milisegundos: más de 100 veces más rápido.

«Logramos hacerlo en aproximadamente 10 milisegundos, es decir, más de 100 veces más rápido. Y más o menos en tiempo real», afirmó Danon.

La clave del método es su naturaleza adaptativa: el algoritmo ajusta dinámicamente su estrategia de medición según los datos que va recibiendo en tiempo real, concentrando los recursos computacionales en los momentos más informativos. Esto permite por primera vez observar cómo varía T₁ mientras ocurre, revelando fluctuaciones rápidas que antes eran completamente invisibles para los investigadores.

Por qué importa verlo en tiempo real

La capacidad de monitorear la decoherencia en tiempo casi real no es solo un logro técnico: tiene consecuencias prácticas directas para el futuro de la computación cuántica.

Primero, en diagnóstico de errores: al correlacionar las caídas de T₁ con eventos físicos específicos —como la presencia de defectos atómicos llamados sistemas de dos niveles (TLS) cerca del qubit— es posible identificar con precisión qué está causando la inestabilidad.

Segundo, en calibración dinámica: los procesadores cuánticos actuales requieren recalibraciones frecuentes y programadas. El nuevo método abre la puerta a ajustes en tiempo real.

Tercero, y quizás más importante a largo plazo, en corrección de errores cuánticos: los esquemas de corrección deben adaptarse a la tasa de error actual del sistema. Conocer T₁ casi en directo hace posibles estrategias de corrección más eficientes.

Según los propios autores, los hallazgos cambian la manera en que deberían calibrarse y probarse los procesadores cuánticos, y permiten aprender más sobre los procesos microscópicos que hoy limitan el rendimiento de estas máquinas.

Colaboración nórdica al frente de la física cuántica

La investigación fue liderada experimentalmente desde el Instituto Niels Bohr de la Universidad de Copenhague, donde se encuentra el laboratorio de temperatura ultrabaja en el que se realizaron las pruebas. La NTNU aportó el desarrollo teórico y algorítmico, mientras que el Instituto de Tecnología Chalmers de Gotemburgo, Suecia, contribuyó con expertise en fabricación y caracterización de qubits.

La colaboración reunió a 20 investigadores de tres países:

Fabrizio Berritta, Jacob Benestad, Jan A. Krzywda, Oswin Krause, Malthe A. Marciniak, Svend Krøjer, Christopher W. Warren, Emil Hogedal, Andreas Nylander, Irshad Ahmad, Amr Osman, Janka Biznárová, Marcus Rommel, Anita Fadavi Roudsari, Jonas Bylander, Giovanna Tancredi, Jeroen Danon, Jacob Hastrup, Ferdinand Kuemmeth y Morten Kjaergaard.

Fuentes

- Nota de prensa oficial (NTNU / EurekAlert): https://www.eurekalert.org/news-releases/1122090

- ScienceDaily: https://www.sciencedaily.com/releases/2026/04/260407193857.htm

- TechXplore: https://techxplore.com/news/2026-04-quantum-memory-problem.html

- Artículo original, Physical Review X: https://doi.org/10.1103/gk1b-stl3

El Momento en que Todo Cambió: 30 de Marzo de 2026

En el transcurso de un solo día, dos papers científicos publicados casi simultáneamente redifinieron el horizonte de amenaza del cómputo cuántico para la ciberseguridad global. No fue un anuncio político ni una advertencia especulativa: fueron cálculos técnicos concretos firmados por algunos de los investigadores más influyentes del campo.

El primero llegó de Google Quantum AI: un white paper de 57 páginas titulado «Securing Elliptic Curve Cryptocurrencies against Quantum Vulnerabilities: Resource Estimates and Mitigations», coautorado por Ryan Babbush (Director de Investigación en Algoritmos Cuánticos), Craig Gidney, Hartmut Neven (VP de Ingeniería), Justin Drake de la Fundación Ethereum y Dan Boneh de Stanford. El segundo provino de un equipo de Oratomic —una startup de Pasadena, California—, junto con investigadores de Caltech, Harvard y UC Berkeley, encabezado por Madelyn Cain y John Preskill.

Juntos, estos dos documentos comprimen décadas de suposiciones de seguridad en una pregunta urgente: ¿cuánto tiempo queda realmente?

El Cifrado que Protege Internet: Qué es ECC y por qué importa

Para entender la magnitud del problema, hay que entender qué se está poniendo en riesgo.

La criptografía de curva elíptica (ECC, por sus siglas en inglés) es el sistema matemático que protege la mayor parte de las comunicaciones digitales modernas. Está detrás de cada conexión HTTPS que abre un navegador, de cada firma digital en un contrato electrónico, de cada transacción en Bitcoin o Ethereum, y de una fracción enorme de los sistemas de autenticación empresarial y gubernamental. Su seguridad descansa en un problema matemático llamado logaritmo discreto en curvas elípticas (ECDLP): calcular una clave privada a partir de su clave pública requiere, en una computadora clásica, un tiempo astronomicamente largo —del orden de miles de millones de años incluso con el hardware más avanzado.

Esa dificultad no es accidental: es el fundamento sobre el que se construyó la confianza digital de las últimas tres décadas. Y es exactamente lo que el algoritmo de Shor, ejecutado en una computadora cuántica suficientemente poderosa, puede destruir en minutos.

El Algoritmo de Shor: La Espada Cuántica

El algoritmo de Shor, formulado por Peter Shor en 1994, demostró matemáticamente que una computadora cuántica puede resolver tanto la factorización de números enteros grandes (base de RSA) como el problema del logaritmo discreto en curvas elípticas (base de ECC) en tiempo polinomial —es decir, en un tiempo que crece de manera manejable con el tamaño del problema, en lugar de crecer de forma exponencial como con las computadoras clásicas.

El problema es que ejecutar el algoritmo de Shor a escala criptográfica requiere qubits —las unidades de información cuántica— que sean no solo numerosos, sino también confiables, estables y corregibles frente a errores. Y durante años, las estimaciones de cuántos qubits harían falta para romper ECC o RSA apuntaban a números enormes: decenas de millones de qubits físicos.

Lo que los papers de marzo de 2026 cambiaron fue precisamente esa estimación.

Los Números que Sacudieron al Mundo

Lo que decía el consenso anterior

Hasta 2023, la referencia técnica dominante establecía que romper ECC-256 —la variante usada por Bitcoin y la mayoría de sistemas web— requería aproximadamente 9 millones de qubits físicos. Para RSA-2048, la cifra rondaba los 20 millones. Estas eran cifras que hacían que la amenaza pareciera lejana: la mayor computadora cuántica existente en 2025 tenía poco más de un centenar de qubits lógicos verificables.

Lo que Google demostró en marzo de 2026

El white paper de Google Quantum AI presentó dos circuitos cuánticos compilados que implementan el algoritmo de Shor contra ECDLP-256:

- Circuito 1: menos de 1.200 qubits lógicos y 90 millones de operaciones Toffoli.

- Circuito 2: menos de 1.450 qubits lógicos y 70 millones de operaciones Toffoli.

Traducido a hardware físico superconductor —el tipo que Google usa en sus chips Willow y sucesores— los investigadores estimaron que estos circuitos pueden ejecutarse con menos de 500.000 qubits físicos en cuestión de minutos. Eso es una reducción de casi 20 veces respecto a las estimaciones previas de 9 millones.

Para ilustrar la escala del cambio: en 2012, las estimaciones para ejecutar el algoritmo de Shor rondaban los mil millones de qubits físicos. En 2023, bajaron a 9 millones. En 2026, Google los coloca por debajo de 500.000. La tendencia no es lineal: es una compresión acelerada, y el propio paper de Oratomic incluye una gráfica que muestra esa trayectoria. Invertida, tiene la forma de una curva exponencial.

Lo que Oratomic aportó con una arquitectura diferente

El paper paralelo de Oratomic, Caltech, Harvard y UC Berkeley atacó el mismo problema pero desde una arquitectura distinta: computadoras cuánticas de átomos neutros, donde en lugar de circuitos superconductores enfriados casi al cero absoluto, los qubits son átomos individuales atrapados con pinzas láser y reconfigurados dinámicamente durante el cálculo.

Esta arquitectura tiene ventajas de conectividad que permiten códigos de corrección de errores más eficientes. El resultado más llamativo del paper es que, en la configuración más compacta, el algoritmo de Shor para ECC-256 podría ejecutarse con apenas 10.000 qubits reconfigurables. Las versiones más realistas y eficientes en tiempo apuntan a entre 19.000 y 26.000 qubits físicos, con tiempos de ejecución de entre 10 y 52 días.

La comparación es reveladora: mientras Google estima 500.000 qubits superconductores en minutos, Oratomic plantea 26.000 qubits de átomos neutros en días. Dos arquitecturas, dos métricas, una misma conclusión: la barrera es mucho más baja de lo que se creía.

El Paper Matemático que Abrió la Puerta

Un detalle técnico poco cubierto fuera de la comunidad especializada es que las reducciones de Google no surgieron de la nada. Se apoyan en un trabajo matemático anterior: el algoritmo de Chevignard, Fouque y Schrottenloher, que en 2024 desarrolló una técnica para reducir el número de qubits en el problema del logaritmo discreto en curvas elípticas.

Aplicado a la curva P-256, ese algoritmo reduce los qubits lógicos necesarios a 1.193 (y a 1.098 para P-224). Por comparación, el estado del arte anterior de Häner et al. requería 2.124 qubits lógicos para P-256. En términos prácticos, esto significa que romper ECC-256 ahora requiere 42% menos qubits lógicos que romper RSA con seguridad clásicamente equivalente —una ironía particular, dado que muchas organizaciones migraron de RSA a ECC precisamente porque ECC era más «eficiente».

La Reacción de la Industria: Cuatro Eventos en Ocho Días

Lo que hizo que la semana del 25 de marzo de 2026 fuera histórica no fue solo la publicación de los papers: fue la cadencia coordinada de respuestas institucionales.

- 24 de marzo: Google anuncia su entrada en la plataforma de átomos neutros para computación cuántica.

- 25 de marzo: Google fija el año 2029 como fecha límite para completar su migración a criptografía post-cuántica en todos sus productos y servicios.

- 30 de marzo: Oratomic publica el preprint con la estimación de 10.000 qubits en átomos neutros.

- 31 de marzo: Google Quantum AI publica el white paper con las estimaciones de ECDLP.

- 2 de abril: Nature publica una nota de su redactor Davide Castelvecchi titulada «It’s a real shock»: quantum-computing breakthroughs pose imminent risks to cybersecurity, describiendo los dos papers y sus implicaciones.

- 7 de abril: Cloudflare —que procesa aproximadamente el 20% de todo el tráfico web del planeta— anuncia que acelera su propia hoja de ruta post-cuántica y también apunta a 2029, citando explícitamente los papers de Google y Oratomic como catalizadores del cambio de plazo.

La coordinación es difícil de ignorar. Google publicó su estimación de recursos el mismo mes en que fijó su deadline interno. Cuando la organización que construye el hardware publica estimaciones técnicas tan específicas sobre su propia arquitectura y luego fija una fecha concreta de migración, la señal es inequívoca.

¿Qué tan Cerca Estamos Realmente? El Debate sobre los Plazos

La respuesta honesta es: más cerca que antes, pero aún con incertidumbre significativa.

La computadora cuántica más grande con qubits lógicos verificables a comienzos de 2026 era la de QuEra Computing, con 96 qubits lógicos. Para romper ECC-256 se necesitan, según las estimaciones actuales, al menos 1.200 qubits lógicos. La brecha sigue siendo real, pero la trayectoria importa: en 2019, Google demostró «supremacía cuántica» con 53 qubits físicos ruidosos; hoy ya existen sistemas con miles. El ritmo de mejora en corrección de errores, en densidad de qubits y en eficiencia algorítmica es sostenido.

La mayoría de los expertos consultados por Nature y otras publicaciones especializadas ubican la llegada de una computadora cuántica criptográficamente relevante (CRQC, por sus siglas en inglés) entre mediados de la década de 2030 y mediados de la de 2040, aunque algunos analistas más conservadores extienden esa ventana hasta 2050. Google, al fijar 2029 como su propio plazo de migración, está siendo más precautorio que predictivo: no está afirmando que la CRQC llegará en 2029, sino que para entonces su infraestructura ya debe estar protegida.

El paper de Google incluyó una advertencia que se volvió ampliamente citada: «Es concebible que la existencia de las primeras CRQCs sea detectada en la blockchain antes de ser anunciada.» Es decir, podría no haber aviso previo.

El Problema Silencioso de Hoy: «Cosecha Ahora, Descifra Después»

Independientemente de cuándo llegue la CRQC, hay una amenaza activa que no requiere esperar: el ataque conocido como Harvest Now, Decrypt Later (HNDL), o «cosecha ahora, descifra después».

La lógica es simple y brutal. Actores estatales —y posiblemente grupos criminales bien financiados— están interceptando y almacenando comunicaciones cifradas hoy mismo. No pueden leerlas ahora. Pero cuando una computadora cuántica suficientemente poderosa esté disponible, podrán descifrar retroactivamente toda esa información acumulada.

Esto convierte datos que hoy parecen seguros en vulnerabilidades temporales. Un cable diplomático interceptado en 2026 puede seguir siendo estratégicamente valioso en 2036. Un historial médico robado hoy puede usarse para fraude o chantaje dentro de una década. Una negociación corporativa capturada este año puede proveer inteligencia competitiva después de la fusión.

Las agencias de inteligencia occidentales dan por sentado que este tipo de recolección ya está ocurriendo a escala industrial. La NSA de los Estados Unidos ha exigido que los sistemas clasificados nuevos comiencen a migrar a algoritmos post-cuánticos a partir de 2027.

Los Nuevos Estándares: La Respuesta del NIST

Anticipándose a este escenario, el Instituto Nacional de Estándares y Tecnología de Estados Unidos (NIST) inició en 2016 un proceso de selección de algoritmos criptográficos resistentes a computadoras cuánticas. Después de ocho años y múltiples rondas de evaluación pública internacional, en agosto de 2024 publicó los tres primeros estándares finalizados:

FIPS 203 — ML-KEM (Module-Lattice-Based Key-Encapsulation Mechanism): basado en el algoritmo CRYSTALS-Kyber. Reemplaza a RSA y ECDH para el intercambio seguro de claves. Su seguridad se basa en la dureza del problema de aprendizaje con errores sobre retículas (lattices), una estructura matemática que las computadoras cuánticas no pueden resolver eficientemente con los algoritmos conocidos.

FIPS 204 — ML-DSA (Module-Lattice-Based Digital Signature Algorithm): basado en CRYSTALS-Dilithium. Es el reemplazo principal para firmas digitales, incluyendo las usadas en certificados TLS y autenticación.

FIPS 205 — SLH-DSA (Stateless Hash-Based Digital Signature Standard): basado en SPHINCS+. Usa funciones hash —cuya seguridad cuántica es mucho más robusta— como base para firmas digitales. Es el algoritmo de respaldo más conservador.

Un cuarto estándar, FN-DSA (basado en FALCON), está en proceso de publicación como FIPS 206. En marzo de 2025, el NIST también seleccionó HQC como algoritmo adicional de encapsulación de claves.

Un dato importante para mitigar confusiones: la criptografía post-cuántica no requiere hardware especial. Es software. Los algoritmos corren en hardware convencional. La migración es un problema de ingeniería de sistemas, no de adquisición de infraestructura exótica.

El Impacto en las Criptomonedas: Bitcoin y Ethereum en el Ojo del Huracán

Las criptomonedas representan uno de los casos más complejos y urgentes, porque a diferencia de un servidor web que puede actualizarse de manera centralizada, cambiar la criptografía de una blockchain requiere consenso de toda la red.

Bitcoin: Exposición alta, respuesta lenta

Bitcoin usa ECDSA (Elliptic Curve Digital Signature Algorithm) con la curva secp256k1 para firmar cada transacción. El problema inmediato no es que una CRQC exista hoy: es que aproximadamente 6,9 millones de bitcoins —incluyendo los de Satoshi Nakamoto y todos los gastados desde la actualización Taproot de 2021— tienen sus claves públicas permanentemente visibles en la blockchain. Una vez que una CRQC exista, esas claves serían vulnerables.

La respuesta técnica principal es BIP-360 (Bitcoin Improvement Proposal 360), también llamado Pay-to-Merkle-Root (P2MR), incorporado al repositorio oficial de BIPs el 11 de febrero de 2026. La propuesta usa una estructura de árbol de Merkle para ocultar las claves públicas post-cuánticas hasta el momento exacto del gasto, manteniendo la blockchain eficiente. Un testnet funcional implementado por BTQ Technologies procesó más de 100.000 bloques con más de 50 mineros participantes hacia finales de marzo de 2026.

La propuesta complementaria BIP-361 va más lejos: propone congelar eventualmente las monedas en direcciones vulnerables que no migren antes de cierto plazo.

El obstáculo real de Bitcoin no es técnico: es de gobernanza. Su proceso de actualización es deliberadamente lento y descentralizado. El ciclo típico para una migración completa se estima entre 5 y 10 años. Ethereum, en contraste, tiene procesos de gobernanza más ágiles y lleva una ventaja considerable.

Ethereum: Más preparado, más expuesto en capas

La Fundación Ethereum tiene un programa de resistencia cuántica formal desde 2018. En enero de 2026, formó un equipo dedicado de seguridad post-cuántica y anunció un premio de investigación de 2 millones de dólares. Vitalik Buterin publicó una hoja de ruta detallada. El plan, llamado «Strawmap», apunta a la resistencia cuántica completa para 2030 e incluye migraciones en el protocolo de consenso, las capas de ejecución y los mecanismos de staking.

Ethereum también enfrenta vulnerabilidades adicionales: sus contratos inteligentes, los mecanismos de validación del staking y los sistemas de muestreo de disponibilidad de datos son todos potencialmente vulnerables a ataques cuánticos sofisticados, algo que el white paper de Google analiza explícitamente.

La Cadena de Efectos: Más Allá de las Criptomonedas

El impacto potencial de una CRQC no se limita a las finanzas digitales. El cifrado ECC y RSA —el otro gran sistema amenazado por el algoritmo de Shor— protegen:

- TLS/HTTPS: toda la navegación web segura.

- Certificados digitales: la cadena de confianza que verifica que un sitio es quien dice ser.

- VPNs y SSH: las herramientas de acceso remoto y administración de servidores.

- Firma de software: los mecanismos que garantizan que una actualización de sistema operativo no fue manipulada.

- Infraestructura crítica: sistemas de energía, agua, transporte que dependen de comunicaciones cifradas.

- Comunicaciones diplomáticas y militares.

Microsoft apunta a 2033 para completar su transición. Google, a 2029. Cloudflare, también a 2029. La NSA exige nuevos sistemas clasificados en PQC desde 2027. NIST proyecta que el ciclo completo de adopción en infraestructura crítica tomará entre 5 y 10 años desde los estándares de 2024.

Lo que Aún No Sabemos

La información disponible al día de hoy deja abiertas preguntas importantes:

¿Cuándo llegará la primera CRQC? Las estimaciones van desde mediados de 2030 hasta 2050. La incertidumbre es genuina, no evasiva.

¿Podría haber avances secretos? Los gobiernos con programas cuánticos clasificados —China, Estados Unidos, posiblemente Rusia— no publican sus avances reales. La posibilidad de que una CRQC ya exista en secreto o esté muy cerca no puede descartarse.

¿Los nuevos estándares del NIST son realmente seguros? Matemáticamente, la comunidad criptográfica tiene alta confianza en ML-KEM y ML-DSA. Pero los algoritmos son relativamente nuevos y el análisis de ataques clásicos y cuánticos continúa. Ningún estándar cryptográfico es «eterno».

¿Cómo funcionará la transición en sistemas legacy? Hay hardware —módulos de seguridad, chips embebidos, sistemas industriales— que no puede actualizarse con un parche de software. La migración real del mundo es infinitamente más compleja que la de una empresa de software.

Conclusión: El Problema de los Plazos

El punto más importante que emerge de todo esto no es técnico sino temporal. La migración a criptografía post-cuántica no es un proceso que pueda activarse de un día para el otro. Los expertos que han migrado sistemas criptográficos anteriores —la transición de SHA-1 a SHA-2, iniciada en 2011, todavía no está completa— saben que estos procesos tardan décadas.

La ecuación es sencilla pero angustiante: si los plazos se comprimen —como acaban de hacer los papers de Google y Oratomic— y los tiempos de migración son largos, la ventana para actuar se estrecha rápidamente. Quien empiece tarde podría encontrarse en medio de su transición precisamente cuando la CRQC llegue.

«Es un shock real» no es una hipérbole periodística. Es la evaluación técnica de los propios investigadores que construyen el hardware.

Fuentes y Referencias

- Google Quantum AI — White Paper oficial (31 marzo 2026): Securing Elliptic Curve Cryptocurrencies against Quantum Vulnerabilities: Resource Estimates and Mitigations

https://research.google/blog/safeguarding-cryptocurrency-by-disclosing-quantum-vulnerabilities-responsibly/ - Nature — ‘It’s a real shock’: quantum-computing breakthroughs pose imminent risks to cybersecurity (2 abril 2026)

https://www.nature.com/articles/d41586-026-01054-1 - Google Blog — Google’s timeline for PQC migration to 2029 (25 marzo 2026)

https://blog.google/innovation-and-ai/technology/safety-security/cryptography-migration-timeline/ - SecurityWeek — Google Slashes Quantum Resource Requirements for Breaking Cryptocurrency Encryption (31 marzo 2026)

https://www.securityweek.com/google-slashes-quantum-resource-requirements-for-breaking-cryptocurrency-encryption/ - postquantum.com — A New Algorithm Shrinks the Quantum Attack Surface for ECC

https://postquantum.com/security-pqc/algorithm-quantum-ecc/ - postquantum.com — Cloudflare Joins Google: Two Internet Giants Now Say 2029 for Post-Quantum Migration

https://postquantum.com/security-pqc/cloudflare-pqc-2029/ - postquantum.com — Google Just Drew a Line in the Sand: PQC Migration by 2029

https://postquantum.com/security-pqc/google-pqc-migration-2029/ - NIST — Releases First 3 Finalized Post-Quantum Encryption Standards (agosto 2024)

https://www.nist.gov/news-events/news/2024/08/nist-releases-first-3-finalized-post-quantum-encryption-standards - CoinDesk — Bitcoin’s $1.3 trillion security race: Key initiatives aimed at quantum-proofing the world’s largest blockchain (5 abril 2026)

https://www.coindesk.com/tech/2026/04/04/bitcoin-s-usd1-3-trillion-security-race-key-initiatives-aimed-at-quantum-proofing-the-world-s-largest-blockchain - CoinDesk — Clock is ticking for Bitcoin to prevent quantum threat (25 abril 2026)

https://www.coindesk.com/tech/2026/04/25/clock-is-ticking-for-bitcoin-to-prevent-quantum-threat-as-it-comes-down-to-6-9-million-btc-including-satoshi-s - The Quantum Insider — Harvest Now, Decrypt Later: Why Today’s Encrypted Data Isn’t Safe Forever (1 mayo 2026)

https://thequantuminsider.com/2026/05/01/harvest-now-decrypt-later-why-should-you-care/ - QRL Blog — Two Papers Just Changed the Quantum Threat Conversation. Here’s What They Actually Say (30 marzo 2026)

https://www.theqrl.org/blog/two-papers-just-changed-the-quantum-threat-conversation-heres-what-they-actually-say/

QC

Quantinuum hacia la IPO: El Despegue Financiero de la Computación Cuántica

Publicado

4 días agoon

28 de abril de 2026

El ecosistema tecnológico global está a punto de presenciar la Oferta Pública Inicial (IPO) más esperada de la década en el sector de las tecnologías profundas (deep tech). Honeywell, accionista mayoritario de Quantinuum, ha confirmado los preparativos para que la empresa debute en los mercados bursátiles este año, tras alcanzar hitos técnicos que han validado su modelo de negocio ante gigantes como JPMorgan Chase, Airbus y BMW.

1. La Salida a Bolsa: ¿Por qué ahora?

La decisión de Honeywell responde a una valoración que supera los 5,000 millones de dólares. Quantinuum ha demostrado ser la única empresa capaz de ofrecer hardware (la Serie H de trampa de iones) y software (InQuanto para química y TKET para compilación) de nivel empresarial con resultados medibles.

- Inyección de Capital: Los fondos recaudados se destinarán a escalar la producción de los chips H2 y a acelerar el roadmap hacia los 100 qubits lógicos.

- Consolidación del Mercado: La IPO permitirá a Quantinuum adquirir startups más pequeñas de software cuántico, creando un ecosistema integrado verticalmente.

2. RIKEN y la Integración en Supercomputación

Japón se ha posicionado como un aliado estratégico fundamental. El prestigioso instituto RIKEN ha integrado oficialmente el sistema H2 de Quantinuum en su arquitectura de supercomputación.

Este no es un despliegue aislado; representa el modelo de «Centro de Datos Híbrido». El sistema H2 trabaja junto al supercomputador Fugaku (uno de los más rápidos del mundo) para resolver problemas de topología y física de materiales que Fugaku, por sí solo, tardaría meses en procesar. Esta integración demuestra que el hardware de Quantinuum ya es lo suficientemente estable como para formar parte de la infraestructura crítica nacional.

3. Tendencia Global: El Informe McKinsey y la Adopción Real

Según datos recientes de McKinsey & Company, más de 300 empresas globales ya han superado la fase de «curiosidad» y están implementando flujos de trabajo cuánticos-clásicos.

Sectores que Lideran la Adopción:

- Logística y Suministros: Empresas como DHL y Maersk están probando algoritmos para la optimización de rutas y la carga de contenedores, un problema de «combinatoria» donde las computadoras cuánticas sobresalen.

- Descubrimiento de Fármacos: La capacidad de simular moléculas pequeñas de forma precisa está reduciendo los tiempos de investigación en etapas preclínicas.

- Finanzas: Goldman Sachs y JPMorgan utilizan sistemas cuánticos para la optimización de carteras de inversión y la detección de fraude en tiempo real.

4. El Papel de Honeywell y el Futuro

Honeywell no abandonará a Quantinuum tras la IPO; mantendrá una participación mayoritaria y seguirá siendo el principal socio de ingeniería. La sinergia entre el control de procesos industriales de Honeywell y la capacidad de cómputo de Quantinuum es lo que permite que hoy veamos aplicaciones reales en la optimización de plantas químicas y refinerías.

«No estamos ante una burbuja tecnológica. Estamos ante el nacimiento de una infraestructura que definirá la competitividad económica de las naciones en los próximos 20 años.» — Analista senior de McKinsey.

Fuentes y Enlaces de Referencia:

- Honeywell Investor Relations: Updates on Quantinuum IPO Strategy

- RIKEN Japan: Integration of Quantinuum H2 into Hybrid Computing Platform

- McKinsey & Company: Quantum Technology Monitor 2026

- Quantinuum Official Blog: Scaling Enterprise Quantum Solutions

- Financial Times: Honeywell prepares for multi-billion dollar Quantinuum listing (Búsqueda por sección de tecnología)

Científicos noruegos logran rastrear la pérdida de datos en qubits más de 100 veces más rápido

La Amenaza Cuántica a la Ciberseguridad

Teleportación cuántica de fotones: el experimento que acerca el internet cuántico a la realidad

CRISPR Parte I: Avances en Terapias Génicas con CRISPR para 2025 – Transformando la Medicina

Vercel: La Plataforma Líder en Desarrollo Web y AI Cloud

¡El Futuro es Ahora! Los Avances Más Impactantes en Hologramas para 2025

Binance Lanza la Agentic Wallet: La Era de las Carteras Diseñadas para Agentes de IA

Midnight (NIGHT) Avanza en Abril 2026: Nuevos Proyectos de I+D, Bitcoin Yield Privado y Adopción Institucional

Ethereum avanza en su roadmap 2026 con upgrades modulares: Glamsterdam (H1) y Hegota (H2)

TENDENCIAS

-

Bio12 meses ago

Bio12 meses agoCRISPR Parte I: Avances en Terapias Génicas con CRISPR para 2025 – Transformando la Medicina

-

EmpresasTech5 meses ago

EmpresasTech5 meses agoVercel: La Plataforma Líder en Desarrollo Web y AI Cloud

-

Researchland12 meses ago

Researchland12 meses ago¡El Futuro es Ahora! Los Avances Más Impactantes en Hologramas para 2025

-

AI12 meses ago

AI12 meses ago¿Qué es Hugging Face? Guía Actualizada a Mayo 2025

-

Nano1 año ago

Nano1 año agoLas últimas innovaciones en nanotecnología

-

AI5 meses ago

AI5 meses agoGoogle Antigravity: La Herramienta IA Multiagentes que Revoluciona el Desarrollo de Software

-

AI1 año ago

AI1 año agoAgentes de IA y Workflows Agénticos: La Revolución de la Automatización

-

AI1 año ago

AI1 año agoAgentes de IA vs. Agentic AI : Diferencias, Ejemplos y Avances Recientes